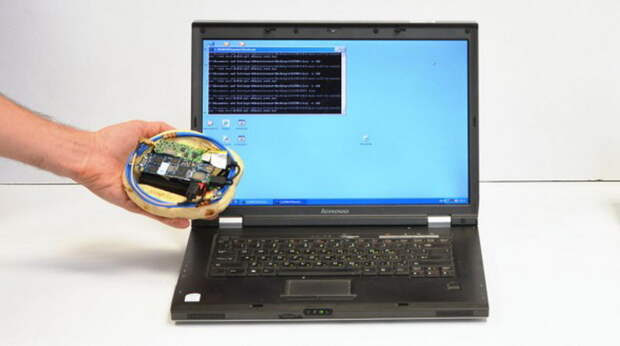

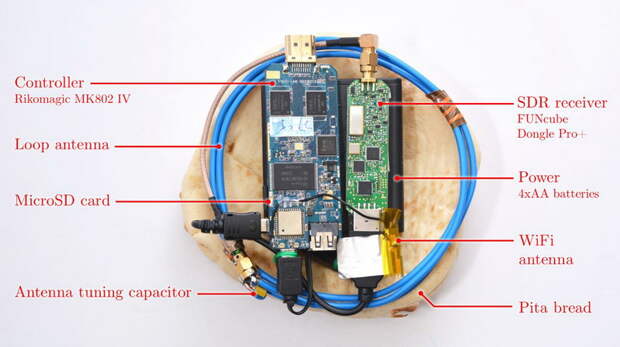

Обычно, лепёшки-питы наполняют различными бутербродными начинками. Однако вот эта под завязку начинена электроникой и предназначена для того, чтобы красть пароли у ничего не подозревающих пользователей. Достаточно положить такую булочку (которую так и окрестили — PITA) неподалеку от ноутбука – и она займётся перехватом исходящих от него электромагнитных импульсов.

Этот проект был разработан в Университете Тель-Авива и в его рамках исследователи сконцентрировали свои усилия на GnuPG – свободной программной реализации криптотехнологии PGP от сообщества GNU Project. Она широко используется для защиты всевозможных данных – например, важных чат-переговоров, емейлов, и BitCoin-кошельков. К счастью, GNU Project уже выпустил срочный апдейт, который закрывает конкретную уязвимость, использованную командой из Тель-Авива. Так что, до тех пор, пока все производители, которые создают программное и аппаратное обеспечение, зависимое от GnuPG, обновляют свои системы – волноваться не о чем.

Однако сама по себе PITA является самым свежим доказательством, что наши повседневные устройства по-прежнему чрезвычайно уязвимы. Их внутренние компоненты непрерывно генерируют электромагнитные импульсы, выдающие ценную информацию – и киберисследователи находят всё новые и новые способы их перехватывать.

И здесь дело принимает интересный оборот. Команда разработчиков PITA заявляет, что их метод также работает против RSA и других форм шифрования, и они намерены расширить радиус действия своего устройства. Защитить свой компьютер от атаки булочки, лежащей в метре от него, кажется вполне выполнимой задачей – но что делать, если такое устройство сможет работать из другой комнаты или с другого этажа?

Свежие комментарии